Cyberangrep er krig.

Bare usynlig.

Strategisk cyberrådgivning for styrer. Oversatt til et språk dere allerede forstår: terreng, taktikk og beslutninger.

Fra ekspertspråk til konkrete valg.

Styret mangler et språk

for cyber.

Cyber er blant de største risikoområdene et styre har ansvar for. Det fjerde domenet, ved siden av sjø, land og luft.

Likevel beskrives det i et språk som gjør det vanskelig å ta gode beslutninger.

Ikke fordi det er uviktig. Fordi det ikke er oversatt.

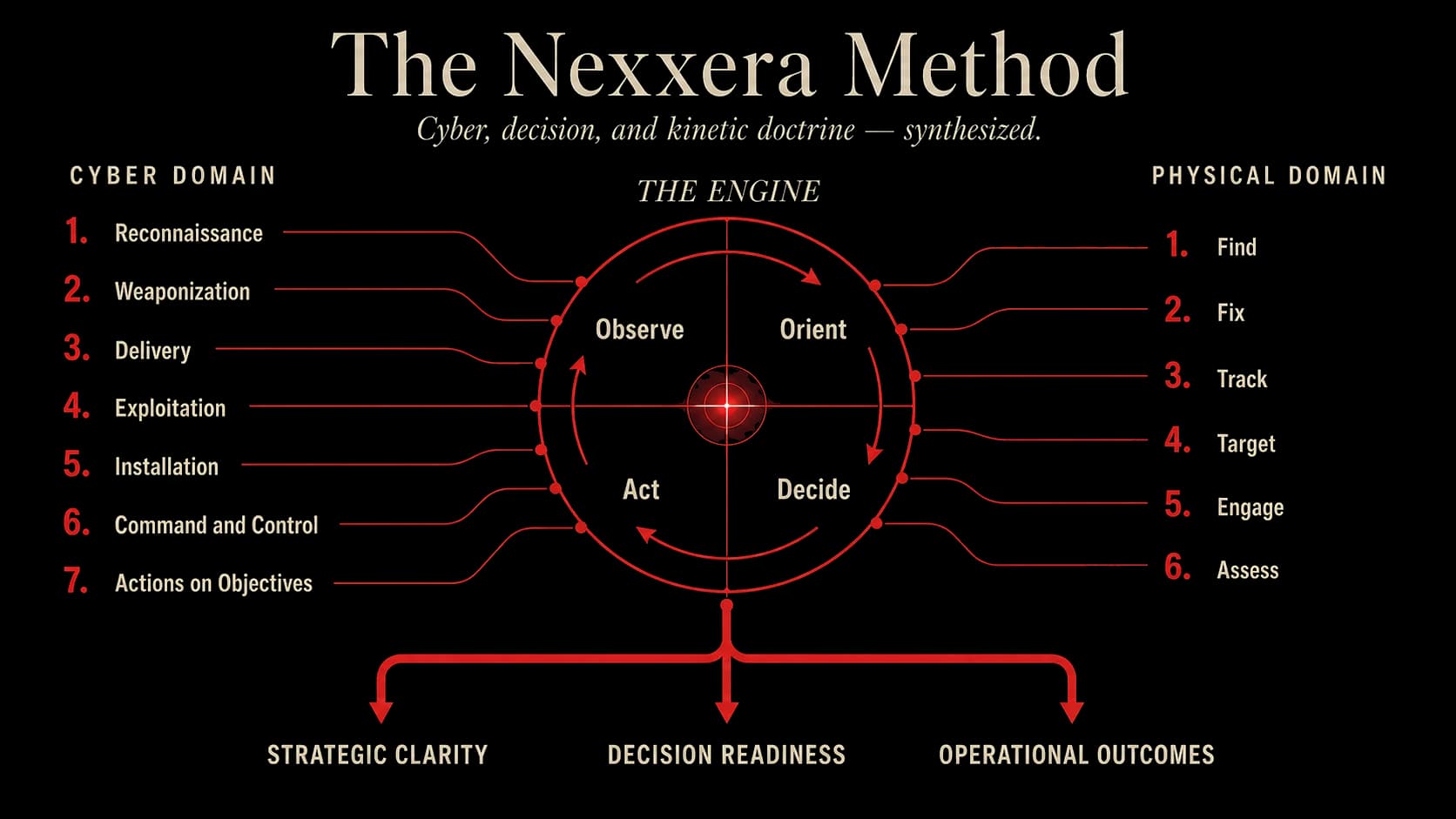

Bygger på Cyber Kill Chain (Lockheed Martin), OODA-loopen (John Boyd) og F2T2EA (Find, Fix, Track, Target, Engage, Assess).

Vi oversetter cyber til operasjonelt språk.

Prinsippene er de samme. Domenet er nytt.

Vi bruker kart, terreng og scenarioer. Slik blir trusler noe dere kan se, diskutere og beslutte. Terrenget består av perimeter, nettverk, applikasjoner, hardware og databaser, plassert i soner etter hvor mye kontroll dere har over dem.

Den samme informasjonen. Et annet språk.

Følger trusselen

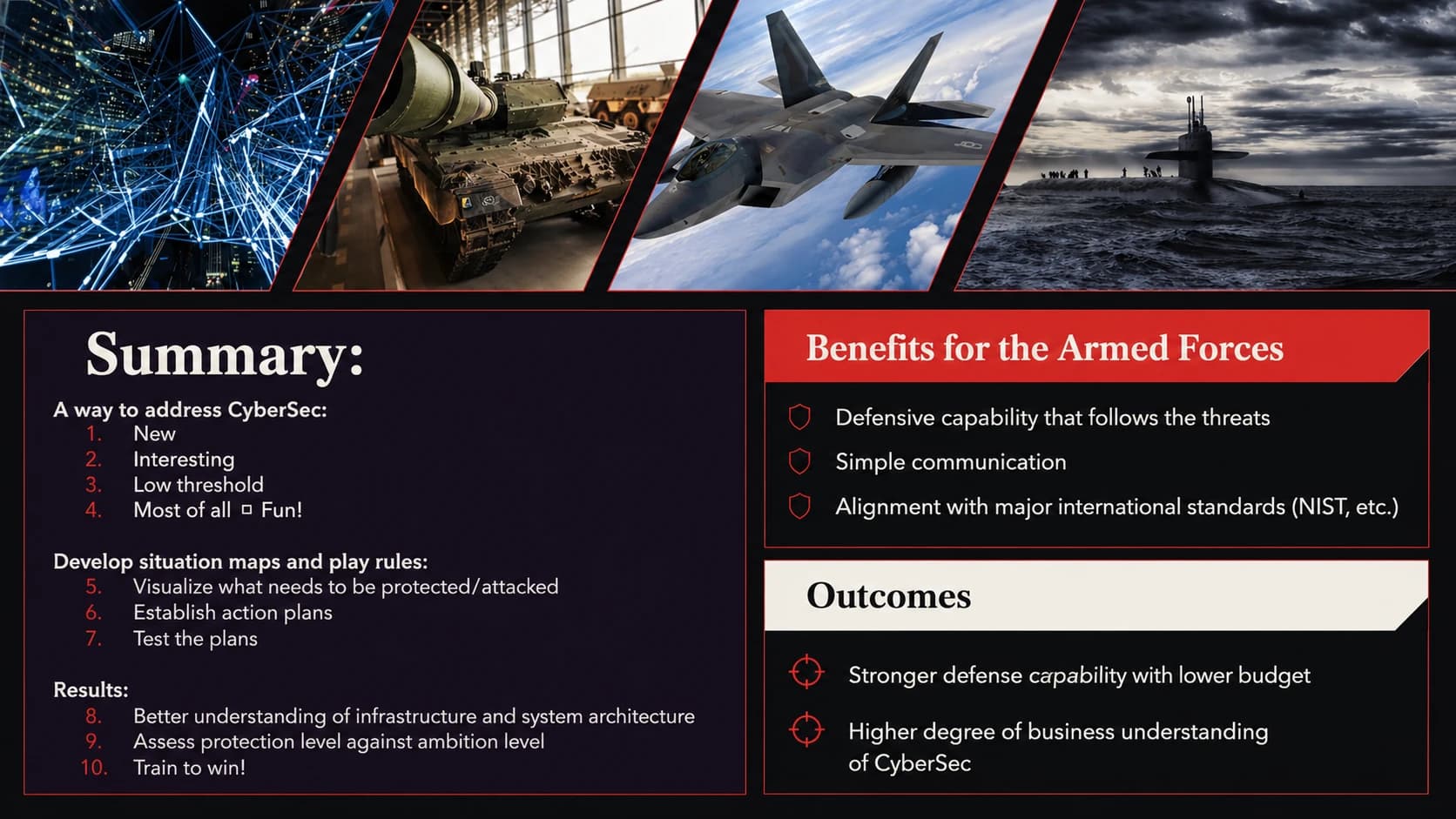

Sjekklister er statiske og fryses i en versjon. Et terrengkart oppdateres samme dag som trusselbildet endrer seg. Dere får forsvar som følger virkeligheten.

Felles språk

Styret leser kart raskere enn rapporter. Når alle ser det samme bildet, blir diskusjonen om prioriteringer, ikke om begreper. Ekspertspråket forblir hos ekspertene.

Står på NIST

Vi erstatter ikke ISO 27001 eller NIST. Kartet ligger oppå dem og oversetter det dere allerede er forpliktet til, til noe styret kan beslutte ut fra.

Én workshop. Ett scenario.

Dere går ut med et terrengkart over deres digitale virksomhet, en trusselsimulering kjørt på deres kart, en forsvarsplan med scorede tiltak og et beslutningsdokument til styreprotokollen.

- 01

Orientering

Vi tegner virksomhetens digitale terreng. Hva dere har, hvor det står, og hvem som har kontroll over hver del.

- 02

Vurdering

Vi plasserer trusselaktørene på kartet. APT, kriminelle, innsidere og hacktivister har ulike motiver og ulike veier inn. Vi spiller gjennom kjente angrep på deres terreng.

- 03

Forsvar

Vi tegner inn effektene. Hva sikres, hva trenes, hva monitoreres, hva kontrolleres. Hver effekt får tildelt konkrete tiltak fra teknologi, prosess eller mennesker.

- 04

Spill

Vi tester planen mot trusselen. Styret tar beslutninger i sanntid og scorer planen mot fem spørsmål. Den som vinner blir vedtatt.

Fem spørsmål styret bør stille før dere godkjenner en plan.

- Er det gjennomførbart?

- Hva kan vi akseptere?

- Har vi hele bildet?

- Har vi tenkt smart nok?

- Er planen egnet?

Hvert spørsmål utforsker tema som ROI, restrisiko, HUKI-matrise, alternative tilnærminger og fremtidssikring.

Book en strategisk samtale.

30 minutter. Ingen forpliktelser. Vi snakker om hvordan dere jobber med cyber i dag, og om dette gir verdi for dere.